量子计算技术对传统密码算法安全性的威胁非常大。在量子计算模型下,由于量子计算机带来了计算能力的提升,量子算法(如 Shor 算法和Grover 算法等)能降低破解传统密码算法的计算难度,使得破解传统的公钥密码算法(如 SM2、SM9 等)成为可能,特别是基于大数因子分解问题和离散对数问题的密码算法易被破解,对称密码和杂凑密码的安全性也将大大降低。

为了应对量子计算技术的威胁,后量子密码应运而生。后量子密码是在经典计算机上运行的、能抵抗量子计算攻击及经典计算攻击的密码算法和密码协议。目前,以美国 NIST 为主导的 PQC 标准化工作在有序进行,并有望在 2024 年完成 PQC 公钥算法的标准化。我国在后量子密码技术发展方面也进行了许多创新性探索。我国研究人员设计的算法在 NIST 算法征集中取得了良好成绩,在 ISO/IEC 层面后量子密码算法国际标准的制定工作中发挥了积极作用。2018 年,我国举办了全国密码算法设计竞赛,出现了一批自主设计的后量子密码算法,为后续推行标准化工作奠定了基础。近期,我国后量子算法标准研制工作也已启动。

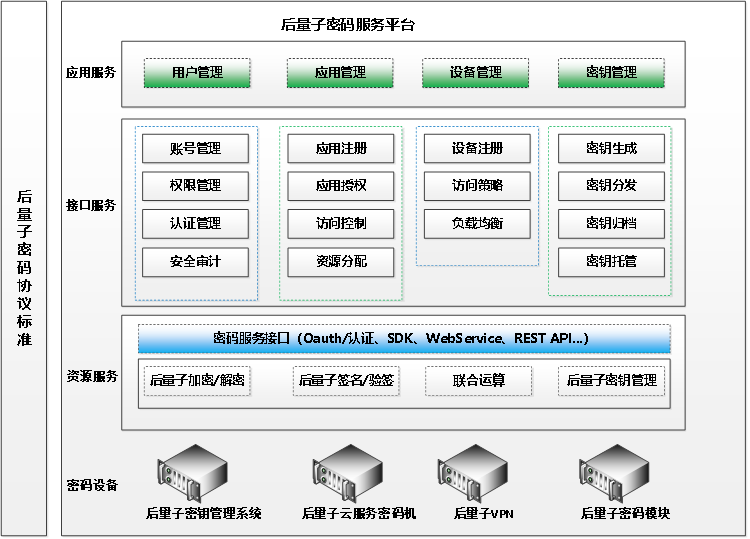

确信信息后量子密码服务平台以后量子密钥管理系统、后量子云密码服务机、后量子密码模块及后量子VPN网关为基础,基于现有的密码服务架构,采用运用面向服务架构技术实现密码服务功能的组件化、标准化、智能化和参数化,提供统一、标准的后量子密码服务,并通过集中策略管控,实现后量子密码算法透明化、密码策略集中管控、密码计算能力统一调度。

后量子密码平台支持现有密码系统到后量子密码系统的平滑迁移,从混合使用至逐步替换现有密码算法。密码算法混合使用主要针对公钥密码算法,它是指将传统公钥密码算法与后量子公钥密码算法混合使用,如将 SM2 算法和 Dilithium2 混合使用进行双重认证,使密码系统的安全强度不低于传统公钥密码算法,且具备抵抗量子计算攻击的能力。

后量子密码可被⽤作现有经典算法和协议的直接代替,与现有的公钥密码算法一样,后量子密码可以被应用于更高层次一些的协议/应用,包括:HTTPS (TLS)、数字证书 (PKI)、SSH、VPN、IPsec、比特币等数字货币、U盾、桌面/移动操作系统等各个领域和应用中。现在用到公钥密码算法的应用,基本可以使用后量子密码算法进行代替。

同时适用于更广泛数据安全应⽤场景:例如:同态加密 (Homomorphic Encryption)、属性加密 (Attribute-based Encryption)、函数加密(Functional Encryption)、不可区分混淆 (Indistinguishability Obfuscation) 等⾼级密码学应⽤。

(1)高安全:不仅在现在的计算条件下安全,也在量⼦计算机下安全。底层密码算法支持国密算法:SM1、SM2.SM3、SM4、国际算法:RSA、3DES、AES、SHA1、SHA2以及后量子密码算法:CRYSTALS-Kyber、CRYSTALS-Dilithium、Falcon、SPHINCS+等。

(2)高强度:⽬前的 RSA-2048 公钥⼤⼩约为 256 bytes,椭圆曲线⼤约为 64 bytes。最好的后量⼦密码算法的公钥⼤⼩在 1KB 左右。

(3)高性能:现有的结果显⽰,相同安全强度下,后量⼦密码的计算速度可以超越现有公钥密码的计算速度,在目前硬件平台上达到几十万至几百万次/秒计算性能。平台同时支持密码资源的统一监控、服务调度及弹性扩展。